- ProFTPD é um servidor FTP open source, modular e muito flexível, ideal para ambientes Linux que exigem controlo detalhado de acessos.

- Uma configuração segura passa por DefaultRoot, firewall, modo passivo, TLS 1.2/1.3 via FTPES e gestão rigorosa de utilizadores e permissões.

- Erros comuns como 530, 425 ou 550 costumam estar ligados a autenticação, portas passivas ou permissos em disco e são resolvidos com ajustes simples.

- Alternativas como vsftpd e pure-ftpd existem, mas o ProFTPD destaca-se quando é preciso combinar desempenho, escalabilidade e grande poder de configuração.

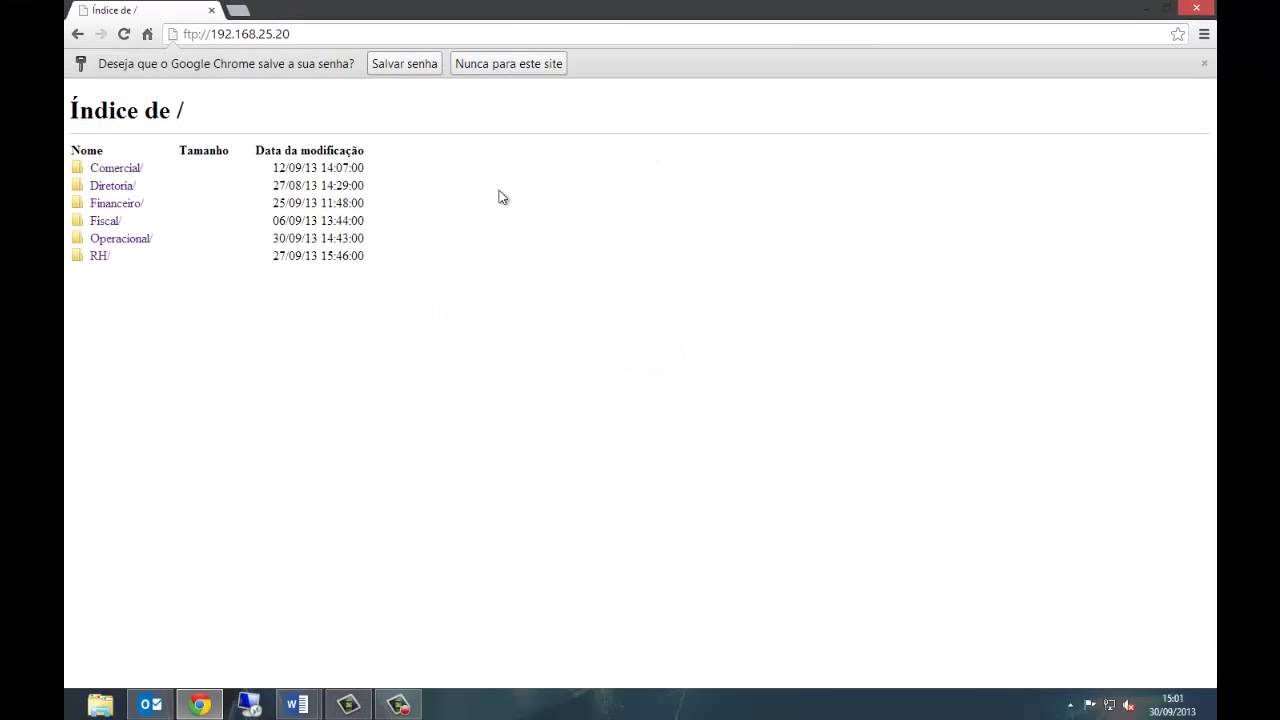

Administrar ficheiros em servidores Linux de forma rápida, estável e segura passa quase sempre por ter um bom servidor FTP bem configurado. Entre todas as opções do ecossistema open source, o ProFTPD continua a ser um dos favoritos de admins e devops, porque combina flexibilidade extrema, desempenho sólido e um nível de controlo muito fino sobre utilizadores, permissões, logs e encriptação.

Se a tua realidade inclui alojar sites, gerir ambientes corporativos ou simplesmente partilhar ficheiros grandes entre equipas (por exemplo, conectar-se a um FTP a partir de um celular), dominar o ProFTPD faz toda a diferença. Ao longo deste guia em português vais ver, com bastante detalhe, como instalar, configurar e endurecer o ProFTPD em Debian, Ubuntu e outras distros, como ativar FTPES com TLS 1.2/1.3, criar utilizadores (normais e virtuais), limitar diretórios, trabalhar com acesso anónimo, resolver erros típicos e comparar com alternativas como vsftpd e pure-ftpd.

O que é o ProFTPD e por que ainda é tão usado em Linux

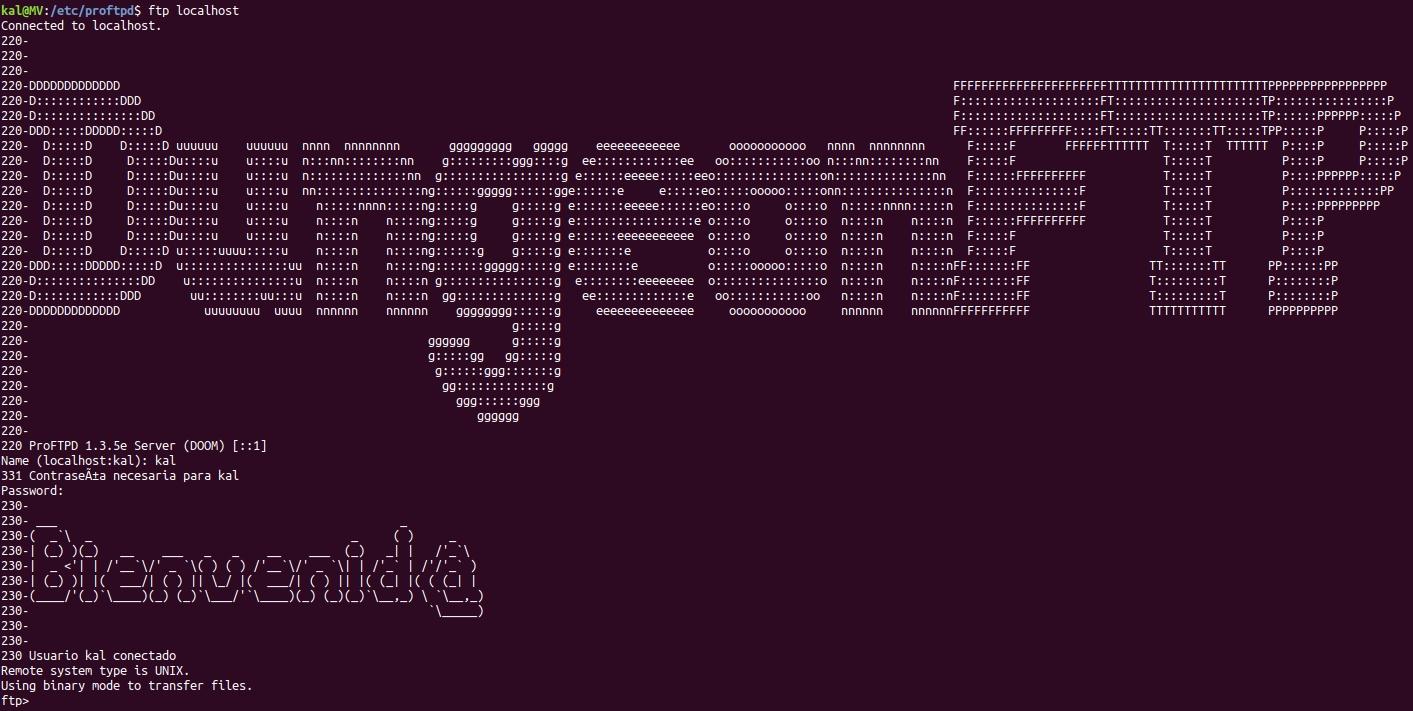

ProFTPD é um servidor FTP open source, modular e altamente configurável, disponível nos repositórios oficiais da grande maioria das distribuições Linux e Unix (Debian, Ubuntu, CentOS/RHEL, *BSD, NAS como TrueNAS/XigmaNAS, etc.). A sua sintaxe de configuração lembra muito o Apache: diretivas e blocos em texto simples dentro de /etc/proftpd/proftpd.conf, o que facilita a vida de quem já mexeu com servidores web.

O protocolo FTP trabalha num modelo cliente-servidor clássico, usando por padrão a porta TCP 21 para o canal de controlo. Os dados podem circular em modo activo (antigo, pouco amigo de NAT/firewalls) ou em modo passivo (PASV), que hoje é praticamente obrigatório. No ProFTPD podes definir um intervalo de portas passivas e configurar MasqueradeAddress para que o servidor funcione bem atrás de routers e firewalls, sem dores de cabeça com ligações de dados.

Uma das grandes forças do ProFTPD é o seu design modular: podes ativar apenas os módulos de que precisas, como mod_tls (TLS/SSL), módulos para SQL, LDAP, RADIUS, quotas, utilizadores virtuais, IPv6 e muito mais. Isso permite desde um servidor FTP caseiro simples até soluções complexas multi-tenant com centenas de utilizadores e políticas bem específicas.

No contexto atual, segurança não é opcional, e o ProFTPD acompanha isso oferecendo suporte nativo a FTPES (FTP explícito sobre TLS), trabalhando com TLS 1.2 e 1.3, e cifras modernas como AES-256-GCM. Em CPUs com AES-NI, o impacto do ciframento é bastante baixo, e dá para ter transferências rápidas mesmo com tudo cifrado de ponta a ponta.

Principais vantagens e desvantagens do ProFTPD

Entre tantos servidores FTP, por que tanta gente continua a optar por ProFTPD? O motivo principal é o equilíbrio entre potência, granularidade de configuração e estabilidade em produção, mesmo sob carga pesada.

Do lado positivo, o ProFTPD oferece um ficheiro de configuração único, bem estruturado e relativamente intuitivo para quem já conhece Apache: diretivas como ServerName, blocos <Directory>, <Limit>, <Anonymous> e até ficheiros por diretório tipo .ftpaccess, numa lógica muito parecida com o .htaccess. Isto torna natural replicar políticas de acesso web para o FTP.

Outro ponto forte é a segurança by design: o daemon pode ser executado com um utilizador sem privilégios, diretórios anónimos não exigem binários de sistema, comandos perigosos como SITE EXEC não são suportados por padrão, e os acessos podem ser restringidos por utilizador, grupo, IP, rede, classe, etc. Tudo isto reduz bastante a superfície para exploits e ataques.

No entanto, há algumas desvantagens importantes que convém conhecer antes de apostar tudo no ProFTPD. A primeira é a complexidade: para quem está a dar os primeiros passos em Linux, a quantidade de diretivas e opções pode assustar. Não é “impossível”, mas exige seguir um bom tutorial, testar bastante e ler logs com atenção.

Além disso, o ProFTPD tende a consumir mais recursos que servidores mais minimalistas como vsftpd, sobretudo quando se trabalham muitos módulos cargados, TLS obrigatório e um grande número de sessões simultâneas. Em VPS muito modestas ou hardware antigo, isso pode traduzir‑se em gargalos se a configuração não for devidamente otimizada.

Desempenho, estabilidade, escalabilidade e segurança

Em ambientes de transferência de ficheiros, não basta “estar no ar”: é preciso ser rápido, estável e previsível. O ProFTPD foi pensado exatamente para cenários onde a plataforma de FTP é crítica e precisa aguentar pancada.

Em termos de velocidade, o ProFTPD é bastante competente a lidar com ficheiros grandes e múltiplas sessões em paralelo. Consegue saturar links de alta largura de banda sem esforço, desde que o disco e a rede acompanhem, e a latência do servidor não esteja comprometida por outros processos.

A estabilidade é outro fator onde o ProFTPD se destaca: o serviço é robusto, tolerante a falhas pontuais e tem boa capacidade de recuperação após quebras de rede ou reinícios forçados. Isto é particularmente valioso em alojamentos partilhados, infraestruturas de backup e mirror servers.

Em segurança, o ProFTPD oferece um leque completo de mecanismos para endurecer o serviço: autenticação por utilizador/grupo Unix, integração opcional com LDAP/SQL/RADIUS, TLS obrigatório, isolamento com DefaultRoot, limitação de comandos por diretório com <Limit>, logs detalhados (acessos, erros, TLS) e possibilidade de correr o daemon com privilégios mínimos.

A escalabilidade vem do desenho modular e do suporte a múltiplos modelos de autenticação e backends. Dá para começar simples, só com utilizadores do sistema, e à medida que o projeto cresce ligar autenticação a uma base SQL, a um diretório LDAP corporativo ou a um RADIUS central, sem mudar de servidor FTP.

Instalação do ProFTPD em Debian, Ubuntu e derivados

A instalação do ProFTPD é direta na maioria das distros, já que o pacote está nos repositórios oficiais. Não precisas de compilar código‑fonte, salvo em casos muito específicos.

Em Debian, Ubuntu e outros sistemas baseados em APT, o fluxo típico é:

sudo apt update

sudo apt install proftpd

Nalgumas versões, o pacote surge como proftpd-basic, então o comando pode ser:

sudo apt-get install proftpd-basic

Em CentOS/RHEL, o normal é ativar primeiro o repositório EPEL e depois instalar o servidor:

sudo yum install epel-release

sudo yum install proftpd

Durante a instalação, muitas distros perguntam se queres ProFTPD em modo “standalone” ou via inetd/xinetd. Em ambientes com pouco tráfego, inetd pode poupar recursos, mas para uso sério com vários utilizadores a opção recomendada é standalone, em que o daemon fica sempre ativo e responde melhor sob carga.

Iniciar, parar e gerir o serviço (SysVinit e systemd)

Depois de instalado, precisas de controlar o ciclo de vida do serviço: iniciar, parar, reiniciar e recarregar a configuração. Dependendo da distro, isso faz‑se via SysVinit clássico ou, mais comum hoje, via systemd.

Em sistemas que ainda usam SysVinit, os comandos típicos são:

/etc/init.d/proftpd start

/etc/init.d/proftpd stop

/etc/init.d/proftpd restart

service proftpd start/stop/restart

Em distros modernas com systemd, o controlo é feito com systemctl:

systemctl start proftpd

systemctl stop proftpd

systemctl restart proftpd

systemctl reload proftpd

O comando reload é bastante útil quando alteras o ficheiro de configuração e queres aplicar as mudanças sem derrubar sessões ativas. Para ver o estado e mensagens recentes do serviço, podes usar:

systemctl status proftpd

Se quiseres garantir que o ProFTPD arranca junto com o sistema, ativa o serviço no boot:

systemctl enable proftpd

Ficheiro principal de configuração: /etc/proftpd/proftpd.conf

Todo o cérebro do ProFTPD está em /etc/proftpd/proftpd.conf. É ali que defines hostname, diretório base, limites de clientes, modo passivo, mensagens de login, TLS, utilizadores anónimos, etc.

Para editar, usa o editor que preferires; num ambiente só consola, nano costuma ser a opção mais amigável:

sudo nano /etc/proftpd/proftpd.conf

Muitas linhas começam com #, o que significa que estão comentadas e não têm efeito. Se removeres o #, essa diretiva passa a valer. Isso é comum em opções como DefaultRoot, exemplos de <Anonymous> e blocos TLS.

A estrutura é composta por diretivas simples (ServerName, UseIPv6, Umask, etc.) e blocos como <Directory>, <Limit> e <Anonymous>. Quase tudo gira à volta de valores on/off, caminhos de diretório, limites numéricos e condições de acesso.

Logo nos primeiros ajustes convém definir um ServerName amigável (por exemplo, “FTP EmpresaX”) e o comportamento de resolução DNS (UseReverseDNS), que influencia a velocidade de login, como veremos mais à frente.

Definir diretório raiz com DefaultRoot

Uma diretiva crítica para segurança é a DefaultRoot, que controla para onde o utilizador “cai” quando faz login e o quão preso fica a esse diretório.

É muito comum encontrar uma linha assim no ficheiro padrão:

# DefaultRoot ~

Se removeres o # e deixares como DefaultRoot ~, cada utilizador fica confinado ao seu diretório home. Isto impede que “passeiem” pelo sistema de ficheiros, o que é ótimo em ambientes multiutilizador.

Se o objetivo for colocar todos numa pasta partilhada, podes apontar o DefaultRoot para um diretório comum, por exemplo:

DefaultRoot /home/ftp

Há cenários em que queres regras diferentes para utilizadores distintos. A sintaxe da diretiva permite avançar um pouco mais e indicar grupos ou exceções. Exemplo simplificado:

DefaultRoot /home/ftp userA

DefaultRoot / userB

Com essa lógica, userA fica preso a /home/ftp, enquanto userB tem acesso ao sistema completo (respeitando sempre os permissos Unix). Isto é útil para combinar utilizadores “normais” com um ou outro admin que precisa de mais liberdade.

Gestão de utilizadores: sistema, shells e utilizadores virtuais

Por padrão, o ProFTPD usa os próprios utilizadores e grupos do sistema operativo. Se criares uma conta com adduser ou useradd, ela pode autenticar‑se por FTP, salvo se tiveres regras a bloquear.

Para adicionar um utilizador com diretório home e senha, em muitas distros basta:

sudo adduser usuario

sudo passwd usuario

Depois disso, esse utilizador pode entrar no servidor FTP com as mesmas credenciais, e o diretório onde vai parar depende da configuração de DefaultRoot e dos permissons em disco.

Em servidores de produção é muito comum quereres que o utilizador tenha acesso FTP mas não shell. Para isso, atribui um shell “falso”, como /usr/sbin/nologin ou /bin/false, assegurando antes que esse shell está listado em /etc/shells:

sudo useradd user1 -d /home/user1 -m -s /usr/sbin/nologin

sudo passwd user1

Assim, user1 consegue autenticar-se no ProFTPD e mexer nos ficheiros, mas não inicia sessão interactiva no sistema, o que é uma boa prática para reduzir a superfície de ataque.

Uma das coisas mais interessantes do ProFTPD é o suporte a utilizadores virtuais, ou seja, contas que existem apenas para o servidor FTP, sem entrada real em /etc/passwd. Podes gerí-las via ficheiros de autenticação, base de dados SQL, etc. Isto é ideal em alojamentos com muitos clientes, evitando poluir o sistema com centenas de contas Unix.

Acesso anónimo e políticas de permissões

Se queres disponibilizar downloads públicos sem registo, podes ativar acesso anónimo com um bloco <Anonymous>. É o típico cenário de mirrors, repositórios ou áreas de partilha pública.

Um modelo simplificado de bloco anónimo poderia ser algo assim:

<Anonymous ~ftp>

User ftp

Group nogroup

UserAlias anonymous ftp

RequireValidShell off

MaxClients 10

<Directory *>

<Limit WRITE>DenyAll</Limit>

</Directory>

</Anonymous>

O que está a acontecer aqui é simples: visitas entram como utilizador ftp/anonymous, ficam limitadas ao diretório de base dessa conta (por exemplo, /srv/ftp) e podem fazer no máximo 10 sessões em simultâneo. Com o limite WRITE negado, ninguém pode enviar, apagar ou modificar ficheiros nessa zona anónima.

Se quiseres permitir uploads numa pasta específica (por exemplo, incoming), podes criar um segundo bloco <Directory incoming> com permissões de escrita cuidadosamente controladas e quotas de disco, de forma a não deixar o servidor encher com lixo.

Permitir ou bloquear utilizadores de forma explícita

Para além da autenticação normal, o ProFTPD permite criar listas claras de quem pode e quem não pode entrar, através das diretivas AllowUser, DenyUser, AllowAll e DenyAll.

Se quiseres, por exemplo, que apenas o utilizador “ruvelro” possa iniciar sessão, podes colocar no final do proftpd.conf:

AllowUser ruvelro

DenyAll

Com isso, qualquer outra conta (mesmo existente no sistema) será rejeitada. É uma forma rápida de limitar drasticamente o acesso sem andar a apagar utilizadores.

As quatro diretivas básicas funcionam assim:

- AllowUser: autoriza explicitamente um ou mais utilizadores.

- DenyUser: bloqueia utilizadores específicos.

- AllowAll: deixa qualquer um autenticar (incluindo anonymous, se existir).

- DenyAll: nega acesso a todos, salvo exceções definidas à parte.

Logs, monitorização e comandos úteis

Para resolver problemas e reforçar a segurança, é indispensável acompanhar os logs do ProFTPD. Normalmente, o ficheiro principal de log fica em:

/var/log/proftpd/proftpd.log

Para ver rapidamente o conteúdo:

sudo cat /var/log/proftpd/proftpd.log

Quando o objetivo é acompanhar em tempo real o que está a acontecer (tentativas de login, erros, etc.), usa:

sudo tail -f /var/log/proftpd/proftpd.log

O ProFTPD traz ainda algumas ferramentas de monitorização em linha de comandos, como:

ftpwho – mostra quem está ligado em tempo real.

ftptop – visão dinâmica do que está a acontecer, semelhante a um “top” das sessões FTP.

Ativar FTPS/FTPES com TLS 1.2 e 1.3

Hoje em dia, abrir FTP sem encriptação para a Internet é pedir problemas. Senhas e dados viajam em texto puro, e qualquer sniffer na rede consegue ver tudo. O caminho correto é ativar FTPES (FTP explícito sobre TLS) no ProFTPD.

No FTPES, o cliente conecta-se pela porta 21 como num FTP normal, mas antes de enviar credenciais faz um handshake TLS. Dá para manter o mesmo porto e, se quiseres, tornar o ciframento obrigatório.

O primeiro passo é garantir que o ficheiro tls.conf está incluído no proftpd.conf. Procura a linha:

# Include /etc/proftpd/tls.conf

E remove o comentário:

Include /etc/proftpd/tls.conf

Depois disso, precisas de um certificado e da respetiva chave privada. Podes gerar tudo com a ferramenta proftpd-gencert, que já vem com o servidor, ou fazê-lo manualmente com o OpenSSL para controlar melhor detalhes como o tamanho da chave.

Criar certificado e chave com OpenSSL

Para teres um par RSA robusto, cria primeiro a chave privada (tamanho 4096 bits, por exemplo):

openssl genrsa -out /etc/ssl/private/proftpd.key 4096

Em seguida, gera um certificado autoassinado com validade de alguns anos (no exemplo, 1460 dias):

openssl req -new -x509 -days 1460 -key /etc/ssl/private/proftpd.key -out /etc/ssl/certs/proftpd.crt

Durante o comando, o OpenSSL vai pedir informações de identificação: país, estado, cidade, organização, unidade organizacional, Common Name (o domínio do servidor, como ftp.teudominio.com) e email. O ponto mais crítico é o Common Name coincidir com o hostname pelo qual os clientes se ligam.

Não te esqueças de acertar os permissos destes ficheiros, para que apenas root (ou o utilizador apropriado) consiga ler a chave privada:

chmod 600 /etc/ssl/private/proftpd.key

chmod 640 /etc/ssl/certs/proftpd.crt

Ajustar /etc/proftpd/tls.conf

Com certificado e chave prontos, chega a hora de ativar de facto o TLS no ProFTPD, editando /etc/proftpd/tls.conf. O ficheiro de exemplo costuma vir todo comentado, servindo de “receita base”.

Uma configuração típica, focada em TLS moderno, poderia ser algo assim:

TLSEngine on

TLSLog /var/ftpd/tls.log

TLSProtocol TLSv1.2 TLSv1.3

TLSRequired off

TLSRSACertificateFile /etc/ssl/certs/proftpd.crt

TLSRSACertificateKeyFile /etc/ssl/private/proftpd.key

TLSVerifyClient off

TLSRenegotiate none

Com isso, ligas o motor TLS, defines o log específico, restringes os protocolos a TLS 1.2 e 1.3 e apontas para o par de ficheiros que criaste. TLSRequired off significa que o cliente ainda pode tentar usar FTP “puro”; se quiseres endurecer e obrigar ciframento, muda para TLSRequired on.

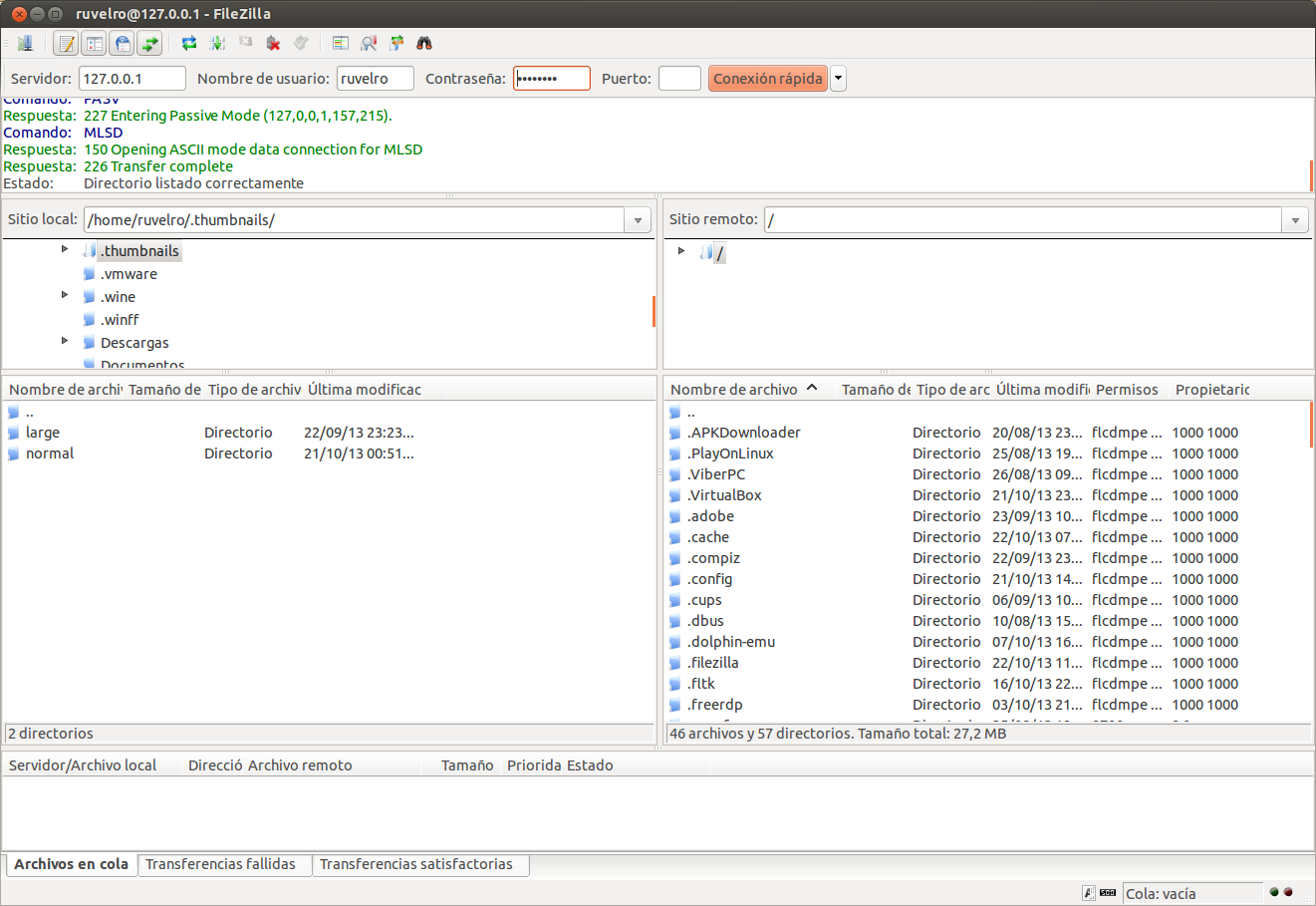

Depois de editar, reinicia ou recarrega o serviço para que as alterações entrem em vigor, e testa com um cliente como o FileZilla, escolhendo o modo FTP over TLS explícito e aceitando o certificado na primeira ligação.

Firewall, portas e modo passivo

De pouco adianta ter o ProFTPD bem configurado se o firewall do servidor bloquear as ligações. É fundamental abrir a porta 21/TCP e o intervalo de portas usado no modo passivo (PASV).

Com iptables, uma regra mínima para o porto 21 seria:

sudo iptables -I INPUT -p tcp –dport 21 -j ACCEPT

Se estiveres a usar firewalld:

sudo firewall-cmd –permanent –zone=public –add-port=21/tcp

sudo firewall-cmd –reload

Em ambientes baseados em nftables, uma regra básica poderia ser:

sudo nft add rule ip filter input tcp dport { 21 } ct state new accept

Para o modo PASSIVO, além da porta 21 precisas de abrir o intervalo definido em proftpd.conf (por exemplo, 49152-49200), ajustando as regras do firewall em conformidade. Se isso não for feito, vais acabar a ver erros como “425 Unable to build data connection”.

Quotas, espaço em disco e gestão de utilização

Num servidor com múltiplas contas FTP, deixar o espaço em disco completamente livre é receita para desastres. Um único utilizador descuidado pode encher o storage todo e quebrar outros serviços.

Nalguns ambientes (painéis de hosting, por exemplo), as quotas por conta FTP são geridas graficamente, definindo um limite de megas ou gigas para cada utilizador. Em instalações manuais, podes recorrer a quotas de sistema de ficheiros (quota, xfs_quota, etc.) ou módulos específicos do ProFTPD para controlar o consumo.

A recomendação prática é acompanhar o uso de disco com alguma regularidade, ajustando planos de armazenamento e limites de quota à medida que o volume de dados cresce, para não teres surpresas desagradáveis.

Erros mais comuns no ProFTPD e como corrigir

Configurar ProFTPD pela primeira vez costuma gerar alguns erros clássicos. Conhecê‑los de antemão ajuda a poupar tempo de debug.

“530 Login incorrect” – normalmente indica username/senha errados ou permissos de conta mal configurados. Verifica se o utilizador existe (no sistema ou na base de dados/ficheiro de utilizadores virtuais), se não está bloqueado e se o diretório home é válido.

“425 Unable to build data connection” – quase sempre tem a ver com modo passivo mal definido ou portas bloqueadas. Garante que configuraste Portos PASSV no ProFTPD, abriste esse intervalo no firewall e que qualquer NAT intermédio está a reenviar as portas corretamente.

“550 Permission denied” – aponta para permissos em disco insuficientes. Usa chmod e chown para acertar dono e direitos sobre as pastas de upload/download de cada utilizador. Lembra-te: se o sistema de ficheiros não deixa escrever, o FTP não faz milagres.

“Address already in use” – significa que a porta 21 já está a ser usada por outro serviço. Verifica com netstat -tuln ou ss -tuln qual processo está a ocupar o porto e decide se deves parar esse serviço ou alterar a porta do ProFTPD.

“421 Service not available, closing control connection” – normalmente surge quando o limite de conexões foi atingido (parâmetros como MaxInstances, MaxClients) ou há uma má configuração geral. Revê esses limites, certifica‑te de que não estão demasiado restritivos e verifica se não existe firewall ou proxy a cortar sessões antecipadamente.

Lentidão e timeouts: impacto do DNS reverso

Um problema subtil, mas frequente, é a sensação de “FTP lento” ou travado, especialmente no momento do login. Muitas vezes o culpado é o UseReverseDNS.

Quando esta opção está ativa, o servidor tenta fazer um reverse DNS da IP do cliente sempre que alguém conecta. Se o DNS estiver mal configurado ou responder devagar, o handshake do FTP fica arrastado.

Para evitar esta penalização, muita gente opta por desativar o DNS reverso, adicionando ao proftpd.conf:

UseReverseDNS off

Com isso, as novas ligações tendem a ser bem mais rápidas, sobretudo em redes onde o DNS interno não é grande coisa.

Testes de segurança após a instalação

Terminar o wizard de instalação e ver o serviço “verde” no systemctl não significa que o servidor esteja seguro. Uma etapa essencial é fazer alguns testes básicos de segurança depois de tudo configurado.

Um bom começo é verificar que portas do servidor estão visíveis a partir do exterior. Podes usar ferramentas de varrimento (nmap, scanners online, etc.) para confirmar que apenas o porto 21 e as portas passivas definidas aparecem abertas, e que não tens outros serviços expostos sem necessidade.

Se estiveres a usar FTPES, vale a pena testar a configuração TLS com clientes que mostram detalhes da negociação (versão, cifra, chaves), para garantir que não estás a aceitar protocolos antigos ou cifrados fracos apenas “por compatibilidade”.

Outra prova útil é fazer tentativas de acesso inválidas de propósito: utilizadores que não existem, palavras‑passe erradas, conexões vindas de IPs que deveriam estar bloqueados. O servidor precisa de recusar essas ligações de forma consistente e registar tudo nos logs adequados.

Por fim, dedica alguns minutos a ler com calma os ficheiros de log do ProFTPD e do módulo TLS. Ali encontras histórico de ligações, erros, renegociações, falhas de autenticação e outros sinais que podem indicar problemas de configuração ou tentativas de ataque em curso.

Alternativas ao ProFTPD: vsftpd, pure-ftpd e outros

Apesar de o ProFTPD ser extremamente completo, há cenários onde outra solução pode encaixar melhor, seja por simplicidade, seja por consumo de recursos.

vsftpd é muitas vezes apontado como o servidor FTP “mais seguro” por design. É leve, minimalista e bem conservador nas funcionalidades, o que reduz a superfície de ataque. Sacrifica alguma flexibilidade em troca de uma configuração mais direta e footprint pequeno em RAM/CPU.

pure-ftpd é outra opção bastante usada em servidores Unix diversos (Linux, *BSD, Solaris, etc.)

No universo Windows, o FileZilla Server é muito popular, fornecendo FTP/FTPS com instalação simples. Já em Linux, faz mais sentido optar por ProFTPD, vsftpd ou pure‑ftpd, que se integram melhor com o ecossistema Unix e costumam estar disponíveis diretamente nos repositórios.

No fim das contas, o ProFTPD destaca-se por juntar potência, modularidade e uma enorme capacidade de adaptação a cenários complexos. Com um bom hardening (TLS forte, DefaultRoot bem aplicado, firewall afinado, utilizadores limitados e logs monitorizados), consegues um servidor FTP preparado para produção, capaz de lidar com muitos utilizadores, ficheiros grandes e requisitos de segurança bem exigentes, sem perder a flexibilidade que o mundo Linux oferece.